UAC, для чего она созданаИзначально предполагалось, что UAC

решит проблему, связанную с приложениями, требующими привилегий

администратора, заставляя конечных пользователей использовать учетную

запись локальных администраторов. В самом начале, UAC называлась LUA

(пользовательский доступ с минимальными привилегиями - Least Privilege

User Access), но вскоре это название было изменено в силу того, что

технология оказалась далека от решения проблемы. В конечном

продукте UAC представляет собой технологию безопасности, созданную для

защиты файлов операционной системы и системного реестра от вредоносного

ПО, вирусов и кода, пытающихся изменить защищенные области компьютера.

Это вредоносное ПО пытается добавить, изменить или удалить ключевые

части операционной системы в попытке завладеть контролем над

компьютером и при этом остаться незамеченным. Как работает UACUAC

(в Windows Vista, равно как и в 7) работает примерно одинаково. Однако

есть некоторые изменения в Windows 7, отсутствовавшие в Windows Vista,

но мы рассмотрим их немного позже. UAC попросту лишает приложения,

задачи, функции или действия, выполняемые пользователем во время

ежедневной работы, всей власти «администрирования». На самом деле есть

два режима применения UAC, для пользователей, принадлежащих к группе

локальных администраторов, и для пользователей, которые не принадлежат

к этой группе. Если рассматривать, как работает Windows Vista

UAC, мы впоследствии сможем сравнить принцип ее работы с Windows 7 UAC.

Нам нужно рассмотреть оба режима работы, чтобы познакомится с принципом

работы каждого. Сначала рассмотрим ситуацию, когда в систему входит

пользователь, не принадлежащий к группе локальных администраторов. В

этом случае пользователь не имеет мандатов администратора при входе,

поэтому любое приложение, задача или функция работать не будет, если

требует административных привилегий. Когда UAC включена (по умолчанию

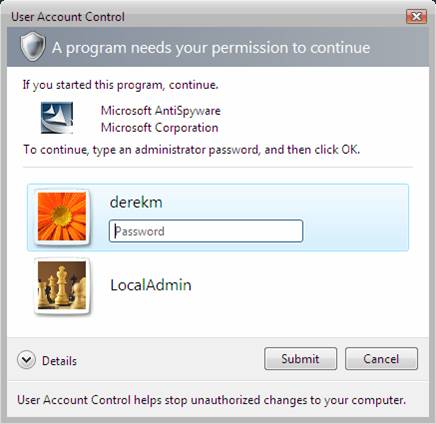

запрашивает согласия), появляется диалоговое окно, в котором

пользователю предоставляется возможность ввести имя пользователя и

пароль учетной записи с привилегиями администратора. Если мандаты

введены, то только те приложения, задачи или функции, которые отмечены

UAC и на выполнение которых запрошено подтверждение, получат привилегии

администрирования. На рисунке 1 показан запрос на подтверждение UAC.

Рисунок 1: Диалоговое окно UAC с запросом подтверждения для стандартного пользователя Далее,

нам нужно расследовать UAC в Windows Vista для ситуации, когда в

систему входит администратор. В ситуации, когда входящий в систему

пользователь имеет привилегии администратора, UAC, по сути, убирает

административные привилегии до тех пор, пока они не потребуются

заданию. Это делается с тем, чтобы фоновые приложения, вирусы,

вредоносный код, черви и т.д. не смогли изменить файлы ОС или системный

реестр, используя мандаты вошедшего в систему пользователя. Если мы

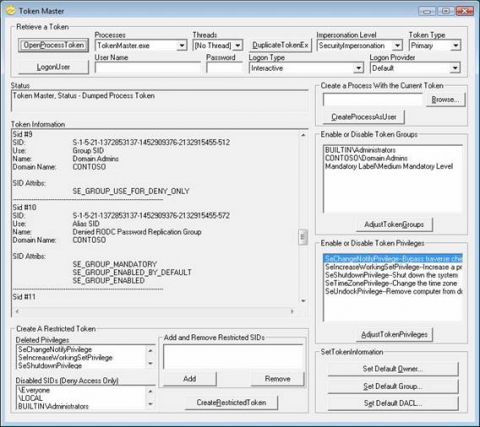

взглянем на ключ аутентификации пользовательской учетной записи с

принадлежностью к группе администраторов домена, становится видно, что

‘административные привилегии’ были убраны. На рисунке 2 четко видно,

как SID группы Domain Admins имеет значение ‘DENY’ (запретить) для

ключа.

Рисунок 2: UAC устанавливает SID группы Domain Admins на запрещение разрешений (Deny permissions) для ключа Это

самый важный аспект UAC для ситуации, когда в систему входит

администратор. Поскольку практически все виды вредоносных приложений

написаны таким образом, чтобы использовать текущие мандаты, они не

смогут выполняться! Конечно, отрицательным моментом в такой ситуации

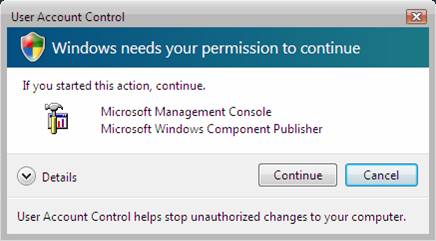

является то, что когда ЛЮБОЕ приложение, даже то, которое хорошо

известно и запускается очень часто, запускается, всегда будет

появляться запрос на подтверждение выполнения этого приложения. Этот

запрос показан на рисунке 3.

Рисунок 3: UAC может запрашивать у пользователей подтверждения, если у них есть администраторские привилегии Это

может быть очень раздражающим фактором, когда вы запускаете приложение

в десятый раз, и уверены, что оно безопасно. Однако безопасность

никогда не была простой и четкой. Преимуществом является то, что если

вредоносные приложения пытаются внедриться в защищенные файлы или

записи реестра, появится оповещение, говорящее о том, что в фоновом

режиме происходит что-то, инициатором чего вы не являетесь. Такое

поведение используется для администраторов и стандартных пользователей

и является наиболее безопасным режимом, который вызывает оповещение для

любой задачи, требующей привилегий администратора. Что-то менее

жесткое, чем этот уровень безопасности, не защитит компьютер от

вредоносных приложений или вирусов, поскольку фоновая активность

останется незамеченной и позволит вносить изменения в систему. Опции UAC в Windows 7Способ

функционирования UAC в Windows Vista был причиной, по которой многие

администраторы и компании (без администраторов) старались держаться от

Vista подальше. В силу такого положения компания Microsoft была

вынуждена вернуться к чертежам с целью исправления этих «назойливых»

всплывающих окон, которые связаны с UAC. Решением, которое компания

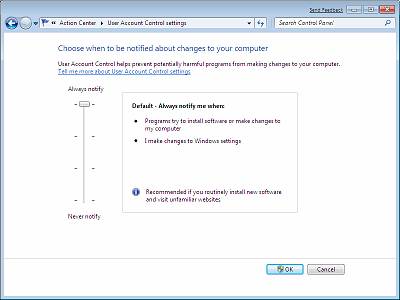

Microsoft применила в Windows 7, является ползунок UAC. Ползунок

управления позволяет администратору компьютера управлять уровнем

оповещений UAC, и уровнем безопасности, который будет применен.

Ползунок контролирует то, какие типы приложений будут вызвать

оповещение, и какие приложения будут получать администраторские

привилегии без запроса подтверждения. Есть четыре положения ползунка,

которые показаны на рисунке 4.

Рисунок 4: UAC ползунок в Windows 7 Различные уровни определяются следующим образом: - Всегда

оповещать при каждом изменении системы. Это поведение было в Vista ‘

оповещение UAC появлялось всякий раз, когда вносились изменения на

системном уровне (параметры Windows, установка ПО и т.д.)

- Оповещать,

только когда программа пытается внести изменения в мой компьютер. Это

оповещение не появляется, когда вы вносите изменения в настройки

Windows, такие как панель управления или задачи администрирования.

- Оповещать,

только когда программа пытается внести изменения в мой компьютер, не

используя Secure Desktop. Это то же самое, что и №2, но подсказки UAC

появляются на нормальном рабочем столе, а не на заблокированном (Secure

Desktop). Хотя это полезно для определенных видео драйверов, которые

слишком медленно переключают режим, обратите внимание на то, что Secure

Desktop является преградой для ПО, которое может попытаться подделать

ваш ответ.

- Никогда не оповещать. Эта опция полностью отключает UAC.

Большинство

людей, с которыми я беседовал по этому поводу, сказали, что все эти

опции, кроме первого, самого женского уровня, будут отличной

альтернативой. Но самый безопасный первый уровень был взломан! Я не

хочу вдаваться в подробности этого взлома, компания Microsoft

опубликовала эту информацию здесь, и вы можете прочитать ее, перейдя по

этой ссылке. Итак,

в Windows 7 у вас будет ползунок для управления поведением UAC. Самый

безопасный уровень является самым раздражающим, но и самым надежным.

Опция без оповещения практически превращает ваш компьютер Windows 7 в

Windows XP, вследствие чего возникает вопрос’ зачем вообще переходить

на эту ОС, если вам плевать на безопасность!? ЗаключениеWindows

Vista более безопасна, чем Windows XP в силу того, что использует UAC.

Если вы не используете оповещения или отключаете UAC, компьютер

становится столь же небезопасен, как и под управлением Windows XP. Если

вы используете любой уровень безопасности UAC кроме первого в Windows

7, то вам приходится обходиться той же безопасностью, которой обладала

Windows XP. Безопасность никогда не была простой или удобной. Если вы

решите отключить замечательную функцию безопасности UAC или опустить

ползунок на уровень ниже, вы тем самым отказываетесь от той

безопасности, которую предлагают сегодняшние ОС Windows. Если

безопасность не представляет проблем, то зачем переходить на новую ОС??

Экономьте деньги до тех пор, пока новая версия червя ConFlicker атакует

ваш компьютер, они вам обязательно понадобятся!

Источник: http://www.winsecurity.ru/ |